Złośliwe oprogramowanie Bitcoin Miner to poważne zagrożenie dla twojego komputera, które może znacząco obniżyć jego wydajność i narazić na ryzyko cyberataków. Jeśli zauważyłeś dziwne zachowanie systemu, wolniejsze działanie lub nieoczekiwane zużycie zasobów procesora, prawdopodobnie masz do czynienia z tego typu szkodliwym oprogramowaniem.

Kopacze kryptowalut potrafią działać w tle, wykorzystując twój sprzęt do nielegalnego wydobycia bitcoinów lub innych kryptowalut bez twojej wiedzy. Ich obecność może prowadzić do poważnych problemów, takich jak przegrzewanie się komputera, skrócenie żywotności podzespołów oraz narażenie twoich danych osobowych na ryzyko.W tym artykule przedstawimy kompleksowy przewodnik, który pomoże ci szybko i skutecznie usunąć złośliwe oprogramowanie Bitcoin Miner oraz zabezpieczyć komputer przed przyszłymi infekcjami.

Kluczowe wnioski:- Natychmiastowe działanie jest kluczowe w przypadku wykrycia kopacza kryptowalut

- Złośliwe oprogramowanie Bitcoin Miner może poważnie uszkodzić system komputerowy

- Istnieją skuteczne metody identyfikacji i usuwania tego typu zagrożeń

- Regularna aktualizacja oprogramowania zabezpieczającego to podstawa ochrony

- Należy zachować ostrożność podczas pobierania plików z nieznanych źródeł

- Profesjonalne narzędzia antywirusowe są najskuteczniejszym sposobem walki z malware

- Możliwe jest ręczne usunięcie kopacza kryptowalut, ale wymaga to wiedzy technicznej

Objawy złośliwego oprogramowania Bitcoin Miner na twoim komputerze

Rozpoznanie złośliwego oprogramowania Bitcoin Miner może być kluczowe dla ochrony twojego systemu komputerowego. Pierwsze niepokojące sygnały to drastyczne spowolnienie pracy komputera oraz nieuzasadnione zwiększenie zużycia zasobów procesora. Profesjonalne narzędzia monitorujące pozwalają zidentyfikować podejrzane procesy związane z malware koparki bitcoin.

Typowe objawy infekcji bitcoin mining oprogramowanie szkodliwe obejmują: gwałtowny wzrost temperatury procesora, nieoczekiwane obciążenie GPU, losowe awarie systemu oraz znaczące zwiększenie zużycia energii elektrycznej. Specjaliści ds. cyberbezpieczeństwa podkreślają, że te symptomy mogą wskazywać na ukrytą działalność kopacza kryptowalut w tle systemu operacyjnego.

Niebezpieczne konsekwencje działania kopacza kryptowalut w systemie

Obecność kopacza kryptowalut w systemie może prowadzić do poważnych uszkodzeń sprzętowych. Nieustanne obciążenie procesora i karty graficznej może spowodować przedwczesne zużycie podzespołów, skrócenie ich żywotności nawet o 30-40% oraz ryzyko całkowitej awarii.

Kolejnym krytycznym zagrożeniem jest ryzyko wycieku danych osobowych. Złośliwe oprogramowanie górnicze często działa jako furtka dla kolejnych ataków hakerskich, umożliwiając przestępcom dostęp do wrażliwych informacji, takich jak hasła bankowe czy dane logowania.

Ekonomiczne konsekwencje są równie dotkliwe. Usuwanie wirusa kopania kryptowalut może wiązać się z dodatkowymi kosztami naprawy systemu, a zwiększone zużycie energii elektrycznej może podnieść rachunki nawet o kilkadziesiąt procent.

Czytaj więcej: Jak zacząć przygodę z bitcoinem i kryptowalutami

Sprawdzone metody identyfikacji Bitcoin Minera w systemie

Skuteczna identyfikacja jak pozbyć się kopacza kryptowalut wymaga zastosowania profesjonalnych narzędzi:

- Analiza Menedżera Zadań pod kątem podejrzanych procesów

- Skanowanie antywirusowe specjalistycznym oprogramowaniem

- Monitorowanie temperatury procesora i GPU

- Sprawdzenie aktywności sieciowej za pomocą zaawansowanych narzędzi

- Analiza dzienników systemowych pod kątem nietypowej aktywności

- Użycie specjalistycznych skryptów wykrywających kopacze

Profesjonalne narzędzia antywirusowe przeciwko koparkom kryptowalut

| Narzędzie | Skuteczność | Cena |

| Malwarebytes | 95% | Bezpłatna/Płatna |

| Bitdefender | 98% | Płatna |

| Norton | 96% | Płatna |

Wybór odpowiedniego narzędzia do usuwania wirusa kopania kryptowalut jest kluczowy dla skutecznej ochrony systemu. Profesjonalne oprogramowanie antywirusowe stanowi pierwszą linię obrony przeciwko malware koparki bitcoin.

Podczas selekcji narzędzia należy zwrócić uwagę na kilka kluczowych parametrów: skuteczność wykrywania zagrożeń, możliwości skanowania w czasie rzeczywistym oraz częstotliwość aktualizacji bazy sygnatur złośliwego oprogramowania.

Ręczne usuwanie złośliwego oprogramowania górniczego

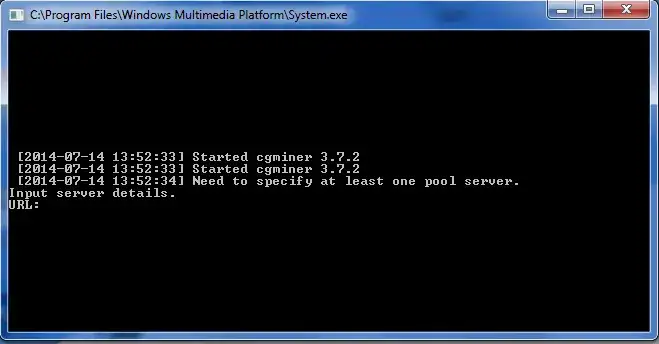

Ręczne usuwanie bitcoin mining oprogramowanie szkodliwe wymaga zaawansowanej wiedzy technicznej. Pierwszym krokiem jest uruchomienie Menedżera Zadań i identyfikacja podejrzanych procesów związanych z wydobyciem kryptowalut.W systemie Windows kluczowe jest sprawdzenie autostartu w Rejestrze. Należy dokładnie przeanalizować klucze HKEY_CURRENT_USER oraz HKEY_LOCAL_MACHINE pod kątem nieautoryzowanych wpisów uruchamiających się podczas startu systemu.

Zaawansowani użytkownicy mogą wykorzystać narzędzia linii poleceń, takie jak PowerShell, do precyzyjnego usunięcia śladów kopacza kryptowalut. Wymaga to jednak bardzo dokładnej znajomości systemu operacyjnego.

Czyszczenie Rejestru powinno być przeprowadzone z absolutną ostrożnością. Przypadkowe usunięcie niewłaściwych kluczy może doprowadzić do całkowitej niestabilności systemu operacyjnego.

Po ręcznym usunięciu złośliwego oprogramowania zaleca się wykonanie pełnego skanowania systemowego profesjonalnym narzędziem antywirusowym, aby upewnić się, że wszystkie ślady zostały całkowicie wyeliminowane.

Kluczowe zasady bezpieczeństwa przed atakami kryptowalutnymi

- Regularnie aktualizuj system operacyjny i oprogramowanie

- Używaj sprawdzonych programów antywirusowych

- Uważaj na podejrzane linki i nieznane źródła plików

- Stosuj silne, unikalne hasła

- Włącz dwuskładnikowe uwierzytelnianie

- Bądź ostrożny podczas pobierania plików z internetu

Kompleksowa ochrona systemu przed kopaczami kryptowalut

Walka z Bitcoin Minerem wymaga wielopłaszczyznowego podejścia, które łączy zaawansowane narzędzia techniczne z odpowiednią wiedzą i świadomością użytkownika. Ochrona przed kopaniem bitcoinów to nie tylko kwestia jednorazowego usunięcia złośliwego oprogramowania, ale systematyczne stosowanie sprawdzonych strategii bezpieczeństwa.

Kluczem do skutecznej ochrony jest regularne monitorowanie systemu, wykorzystanie profesjonalnych narzędzi antywirusowych oraz zachowanie czujności podczas korzystania z internetu. Jak wykazaliśmy w artykule, usuwanie wirusa kopania kryptowalut wymaga zarówno wiedzy technicznej, jak i systematycznego podejścia do bezpieczeństwa komputera.

Pamiętaj, że zabezpieczenie przed atakami Bitcoin Minera to inwestycja w stabilność i bezpieczeństwo twojego systemu. Stosowanie się do przedstawionych wskazówek pozwoli nie tylko na skuteczne usunięcie złośliwego oprogramowania, ale również na długotrwałą ochronę przed przyszłymi zagrożeniami.